Exclusiva: los mejores expertos en ciberseguridad brindan ideas para analizar en la cumbre de Davos

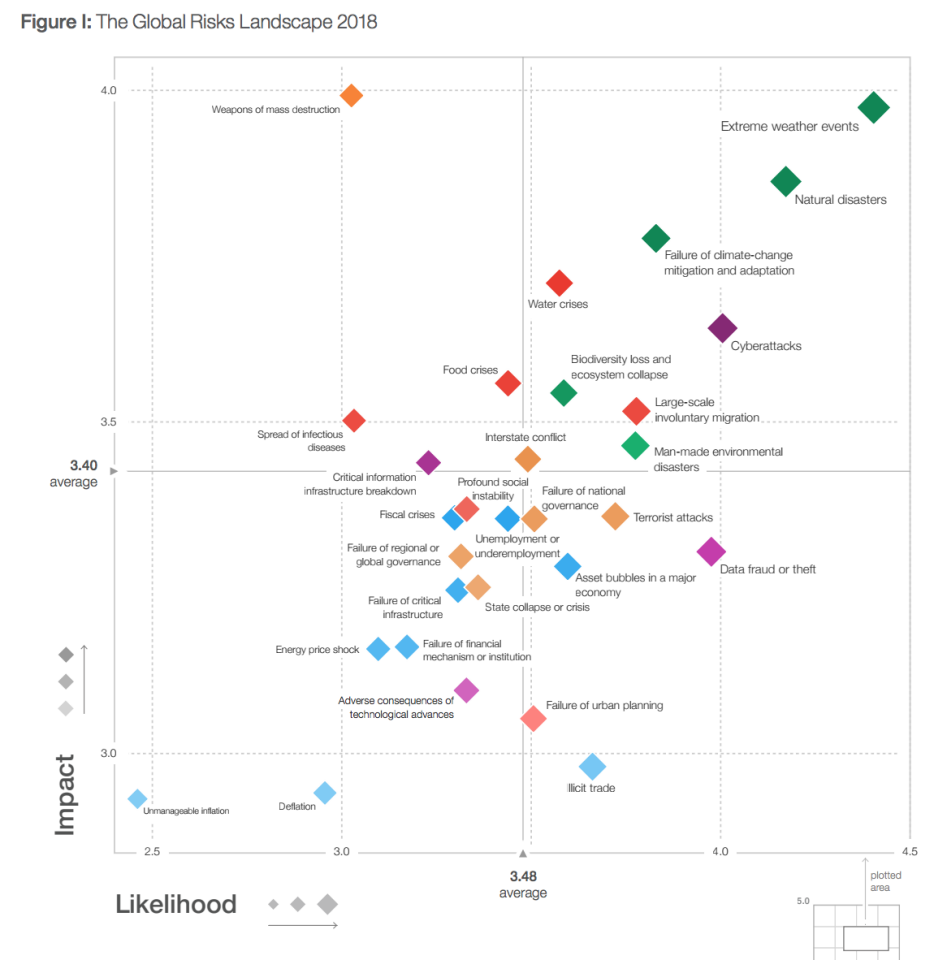

Según el Informe de Riesgos Globales de 2018, la seguridad informática debería ser un tema principal para quienes asisten a la reunión anual del Foro Económico Mundial en Davos.

“A nivel mundial, los ataques cibernéticos son el riesgo que más les preocupa a los líderes empresariales de las economías más avanzadas”, informó el Foro Económico Mundial (WEF, por sus siglas en inglés) antes de celebrar la reunión anual de líderes de todo el mundo que se realiza en la turística ciudad suiza. “La comunidad que analiza los mayores riesgos a nivel global considera que los ataques cibernéticos son el peligro que más terreno podría ganar en 2018, según reveló la encuesta de percepción de riesgo en la que se sustenta el Informe de Riesgos Globales”.

En un intento por encauzar estas preocupaciones, los expertos del WEF dedicaron todo un año a elaborar un manual de ciber-resiliencia, en el que se identifican 14 ámbitos en los que debe existir una cooperación entre el sector público y privado. Davos también será testigo del lanzamiento de un Centro Global para la Ciberseguridad que tiene el objetivo de facilitar dicha cooperación.

“Se trata de un intento de encontrar un lenguaje común tanto en lo que respecta a la política de seguridad como en el tema de los valores subyacentes, con el propósito de lograr un debate diáfano y una estrategia que se pueda poner en marcha ante una situación de emergencia”, le comentó a Yahoo Finanzas, Daniel Dobrygowski, jefe del Proyecto de Ciber-resiliencia en el WEF. “Si todos hablamos el mismo idioma, entonces podremos hacer más”.

“Necesitamos un nuevo modelo para sustentar una plataforma de seguridad global”

Yahoo Finanzas le envió el manual cibernético del WEF a los principales expertos en ciberseguridad y les preguntó: ¿Cuál es el tema o los temas sobre ciberseguridad y política en los que los líderes empresariales y gubernamentales deberían centrarse en 2018?

“Necesitamos un nuevo modelo para sustentar una plataforma de seguridad global que combine los recursos gubernamentales con los de las entidades privadas en aras de contrarrestar los desafíos que representen las futuras amenazas. Davos, donde se dan cita los principales líderes del mundo, puede ser el lugar idóneo para comenzar a debatir este asunto”. – William J. Bratton, Presidente Ejecutivo de la División de Riesgo de Teneo y ex jefe de policía de la ciudad de Nueva York.

“Me gustaría que los grupos gubernamentales, ya se trate de organismos globales como la Comisión Europea o de índole nacional, con representantes de los gobiernos o administraciones públicas de varias naciones, trabajen juntos, se involucren más con el sector privado”. – Rik Ferguson, Vicepresidente de Investigación sobre Seguridad en Trend Micro.

“Identificar al responsable de un ataque cibernético requiere la combinación de varios factores: análisis forenses digitales de vanguardia, inteligencia tradicional, tecnologías defensivas cada vez más desarrolladas y una cooperación más sólida entre el sector público y privado que incluya el intercambio de información sobre posibles amenazas. Los encargados de resolver los conflictos en el sector público deberían contar con todos los recursos disponibles para diseñar la estrategia de imputación e intervención, mientras canalizan el clamor público hacia una venganza rápida”. – Steve Grobman, Director General de McAfee.

“La defensa tradicional no es suficiente. Las empresas deben ir más allá de la monitorización y la evaluación de las amenazas, deben ser proactivas a la hora de recopilar información y detectar a sus enemigos. Si realmente quieren defender sus redes, las organizaciones deben complementar las fuentes de información sobre las amenazas comerciales con el análisis sobre todas las vulnerabilidades potenciales dentro de su red, tanto las conocidas como las que no conocen. Solo entonces podrán formarse una imagen más completa del riesgo real”. – Leo Taddeo, Jefe de Seguridad de la Información en Cyxtera y ex agente especial del FBI a cargo de la División de Cibernética y Operaciones Especiales en la Oficina de Nueva York.

“Enfocarse en lograr que las empresas sean más seguras a través de soluciones integradas y automatizadas. Por ejemplo, una manera para entrar a mi empresa podría ser a través de la relación que he creado con tu empresa, así tu riesgo se convierte en el mío. Ninguno de nosotros puede gestionar por completo todos los problemas de seguridad, fundamentalmente aquellos relacionados con la velocidad y la escalabilidad, sin adoptar las soluciones de automatización e integración”. – Philip Quade, Oficial de Seguridad de la Información en Fortinet y ex Asistente Especial del Director de la NSA para Cibernética.

“Redefinir lo que significa una victoria en el ciberespacio. Antes o después te atacarán, por lo que si logras mitigar el impacto de ese ataque antes de que roben los datos, debemos considerar que se trata de una victoria. En 2016 comprobamos que, como promedio, se necesitan 99 días de permanencia global antes de detectar una vulnerabilidad. Ese es el tiempo que transcurre entre el momento en que un pirata informático pone en peligro un sistema y el momento en que la organización detecta la vulnerabilidad o se la notifica una tercera parte. Ese tiempo de permanencia debe reducirse a menos de 10 minutos si queremos mitigar el impacto de una vulnerabilidad. Imagina que se trata de un sistema de seguridad en tu casa: un ladrón irrumpe, la alarma se activa, el ladrón se va, nadie resulta dañado y no se produce el robo. Todo funciona según lo planeado”. – Tony Cole, Vicepresidente y Director de Tecnología del Gobierno Global en FireEye.

“Mantenerse a la ofensiva contra tus propios sistemas. Conviértete en tu adversario y simula un ciberataque de un agente externo. Instala el parche rápidamente y comprueba a profundidad todos los parches para asegurarte de que son realmente efectivos”. – Mark Kuhr, Director de Tecnología y Co-fundador de Synack.

“Uno de los asuntos más urgentes es cómo proteger mejor los dispositivos conectados al Internet de las Cosas (IoT, por sus siglas en inglés). Las botnets maliciosas que incorporan dispositivos con funcionalidad IoT son un claro ejemplo de la evolución de las amenazas en la actualidad, y de las recientes amenazas del IoT que han desafiado nuestras defensas colectivas. Lamentablemente, esta tendencia seguirá creciendo cada vez más, a medida que se conecten más dispositivos”. – Bill Wright, Director de Asuntos Gubernamentales en Symantec.

“En la actualidad, los temas más importantes desde el punto de vista empresarial y gubernamental son: los ecosistemas de criptomonedas, la seguridad electoral y los “DevSecOps” que, aunque pueden parecer aburridos, están estrechamente relacionados con el Internet de las Cosas, los coches, los sistemas de computación de las aerolíneas, las casas inteligentes, las ciudades inteligentes, los chips de Intel, los routers Juniper, los Huawei e Internet, básicamente todo lo que existe en el mundo digital. También es vital abordar temas como el aumento de las regulaciones, la ciberguerra y la imputación”. – Jason Glassberg, Co-fundador de Casaba Security.

“Hackear a un Estado y elegir como blanco a infraestructuras esenciales. Y dado que se trata de un foro económico que puede tener un gran impacto en cualquiera de nuestros países, deberíamos examinar el potencial de las reglas, las directrices, las normas de participación o incluso la moratoria para identificar las infraestructuras esenciales de los países miembros”. – Jeff Bardin, Director de Sistemas de Información en Treadstone 71.

Dobrygowski señaló que, si bien el WEF no recomienda lineamientos políticos, su misión implica “hacer que las herramientas universales que se encuentran disponibles lleguen a los grandes líderes para que puedan tomar mejores decisiones respecto a este tipo de desafíos”.

Añadió: “Tenemos que lograr que todos aquellos en la sala que estén interesados en este debate ayuden a determinar cuáles son las expectativas en torno a la seguridad e Internet”.

A medida que avance la semana, esta publicación se actualizará con enlaces a información más detallada de varios expertos.

Daniel Howley contribuyó en la realización de este informe.

Yahoo Finanzas

Yahoo Finanzas